Il rapido sviluppo dell’Internet Of Things (IoT) sta trasformando il settore manifatturiero e l’Integrazione Industriale IoT (IIoT) si sta affermando come elemento cruciale della Quarta Rivoluzione Industriale nel Paese, garantendo miglioramenti significativi in efficienza, produttività e qualità.

Infatti, stando al rapporto dell’Osservatorio Internet of Things del Politecnico di Milano del 2022, il mercato dell’IoT in Italia ha raggiunto i 8,3 miliardi di euro, con un tasso di crescita del 13% annuo. Tra i settori che stanno vedendo un aumento degli investimenti ci sono l’Agritech (+32%), le Fabbriche (+22%) e gli Edifici Intelligenti (+19%); inoltre, si registra un incremento anche nell’adozione di soluzioni IIoT con il 77% delle grandi imprese che ha avviato almeno un progetto IIoT, rispetto al 58% delle PMI.

Tuttavia, insieme alle opportunità offerte dall’IoT, emergono anche nuove sfide soprattutto nel campo della cybersecurity in ambito industriale. Le tecnologie IoT hanno portato infatti vantaggi senza precedenti alle infrastrutture critiche e all’industria, ma hanno anche aperto la porta a potenziali vulnerabilità per la sicurezza OT (sicurezza operativa).

Quali sono i rischi? Quali dati possono essere sottratti? Quali danni possono provocare connessioni non sicure? Vediamolo in questo articolo insieme alle soluzioni da adottare per proteggere la propria azienda.

Piattaforme di integrazione industriale: perché sono importanti oggi

È importante sottolineare l’importanza cruciale dell’integrazione bidirezionale nell’ambito dell’industria 4.0 e in prospettiva dell’industria 5.0. Questo tipo di integrazione consente non solo di acquisire dati dagli asset industriali ma anche di inviare informazioni quando possibile, creando un flusso di dati bidirezionale.

Una delle principali funzioni di una piattaforma di integrazione è quella di permettere a più software di accedere ai dati provenienti da diversi asset, anche gestiti in modi differenti. Questo facilita svariati utilizzi, tra cui il controllo della produzione tramite MES e l’analisi dei dati aziendali con la business intelligence. Una piattaforma di integrazione interpreta infatti i protocolli di comunicazione industriali e offre diverse interfacce per consentire l’accesso ai dati provenienti dagli asset di campo. Queste interfacce sono utilizzate da varie applicazioni aziendali come MES, ERP, business intelligence e software per il data logging.

Un vantaggio significativo derivante dall’utilizzo di una piattaforma di integrazione è l’eliminazione della necessità di sviluppare integrazioni punto per punto con ogni singolo asset, dato che il personale della piattaforma si occupa di questo compito. Inoltre, standardizza il modo in cui i dati sono esposti e scambiati tra i software e le macchine, riducendo la necessità di personalizzazioni e aumentando la manutenibilità del sistema nel tempo. Questo significa che, anche con l’evoluzione dell’infrastruttura o l’aggiunta di nuovi asset, la piattaforma garantisce una coerenza nei dati e nelle interfacce per i software gestionali, facilitando la configurazione delle interazioni e garantendo che i software possano continuare a ricevere le informazioni in modo standardizzato. Risultato: la piattaforma di integrazione diventa il partner immancabile per l’ottimizzazione dei processi aziendali.

Le minacce alla sicurezza

Con l’Industria 4.0, la raccolta di informazioni, spesso in tempo reale e di alta precisione, ha aumentato il rischio di divulgazione di dati sensibili sul processo di produzione.

Spesso infatti, la pressione per far funzionare rapidamente le macchine e la mancanza di attenzione alla sicurezza hanno portato alla creazione di reti fortemente integrate e vulnerabili. Questa situazione è spesso aggravata dall’uso di dispositivi obsoleti e dall’implementazione di misure di sicurezza insufficienti.

Una piattaforma può anche registrare informazioni sui consumi e sui costi della produzione, offrendo una visione dettagliata delle operazioni aziendali. Tuttavia, questa ricchezza di dettagli rappresenta una grande criticità in termini di sicurezza. Nei PLC e dispositivi simili, la mancanza di crittografia nei protocolli di comunicazione utilizzati li rende vulnerabili agli attacchi informatici e alla manipolazione remota delle macchine. Questi rischi includono la sottrazione di dati sensibili e la possibilità di manomissione degli impianti, con potenziali conseguenze di estorsioni o danni fisici a macchinari o peggio persone.

I criminali informatici hanno infatti sviluppato strategie sempre più pericolose per ottenere un vantaggio economico: oltre a interrompere le operazioni, gli hanno iniziato a bypassare i meccanismi di sicurezza fail-safe delle macchine, minacciando di causare danni fisici anche agli operatori. E’ stata identificata anche la comparsa di aziende criminali specializzate nell’attacco alle reti informatiche in ambiente OT, con la creazione di strumenti come Pipe Dream, un toolkit che copre la maggior parte degli attacchi possibili al mondo OT e che è disponibile nei forum del Dark Web.

Per tutti questi motivi, è essenziale trattare i dispositivi di automazione con la stessa attenzione alla sicurezza riservata ai computer e agli account online.

Ma la mia azienda è veramente a rischio? Cosa può succedere?

Quando viene bersagliata una rete OT dobbiamo aspettarci l’impatto “classico” di un attacco a rete IT, ma con in aggiunta ulteriori problemi:

- Fermo dei servizi produttivi e diretto danno economico “al minuto”

- Danneggiamento dei macchinari

- Impatto sulla supply chain di cui si fa parte

- Danno di immagine / brand

- Rischio di sicurezza delle persone

- Problemi e tempistiche di ripartenza

- Impatti ambientali

- Impatti regolamentari

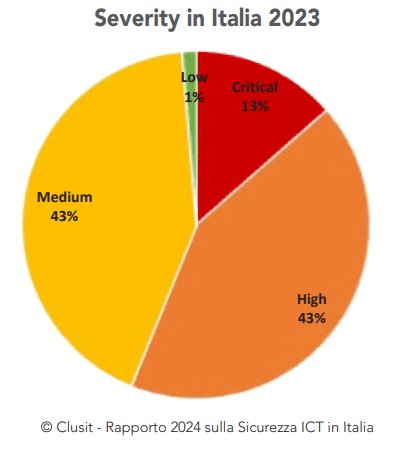

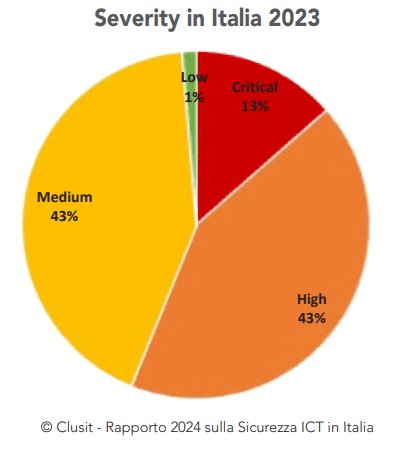

La situazione della sicurezza in Italia

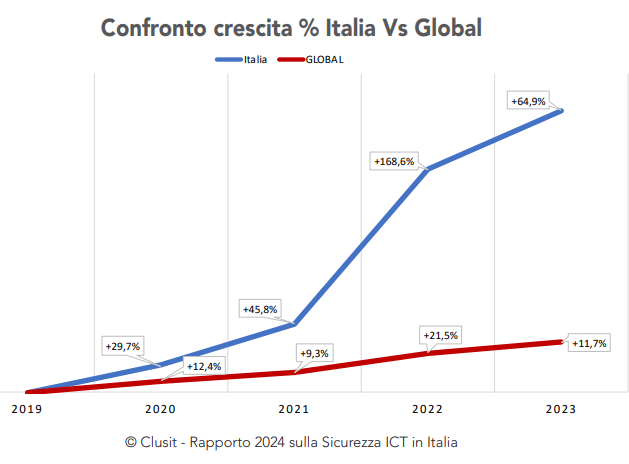

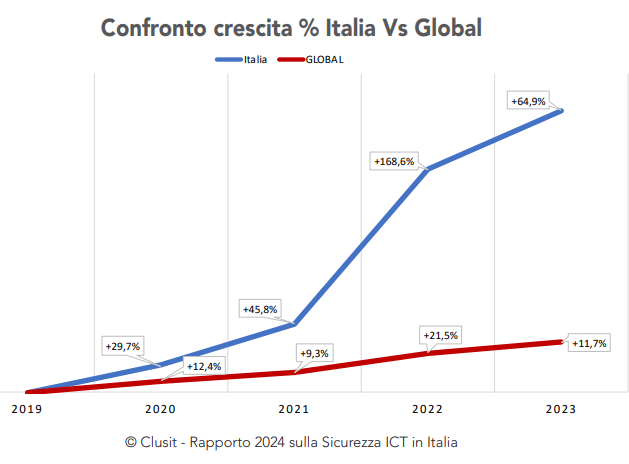

All’interno di diversi studi, si evidenzia un aumento significativo degli attacchi informatici nel settore manifatturiero, con un aumento dell’87% nel 2022 seguito da un ulteriore aumento del 50% nel 2023 (Fonte: Rapporto clusit 2023, Dragos OT – YEAR IN REVIEW 2023). Questi dati, provenienti dal rapporto Clusit e dalla Drag AG OT ear in review, indicano un preoccupante trend mondiale di crescita degli attacchi informatici.

Particolarmente allarmante è il fatto che più della metà degli attacchi subiti hanno un impatto critico o grave sulle aziende coinvolte, causando danni economici diretti e interruzioni delle operazioni. Inoltre, l’Italia risulta essere un bersaglio particolarmente appetibile per i criminali informatici, con un aumento del 65% negli incidenti rispetto alla media globale (Fonte: Rapporto Clusit 2024). Questi dati indicano la necessità urgente di adottare misure di sicurezza più efficaci per proteggere le infrastrutture aziendali dai rischi informatici.

+87%

Incremento degli Attacchi Ransomware contro organizzazioni industriali nel 2022

+50%

Incremento degli Attacchi Ransomware contro organizzazioni industriali nel 2023

+65%

Incremento degli incidenti informatici in Italia nel 2023

Ci sono diverse cause alla base dell’aumento degli attacchi informatici, con particolare riferimento all’Italia. Si nota un trend preoccupante, evidenziato dai dati del rapporto Clusit, che segnalano un aumento degli attacchi informatici nel settore manifatturiero. Tuttavia, questi numeri potrebbero essere sottostimati a causa della reticenza delle aziende nel segnalare gli incidenti.

Tra le cause di questo trend, nel rapporto si individua una scarsità di investimenti in sicurezza informatica e una carenza di figure specializzate nel settore IT e della sicurezza. Per contrastare questo fenomeno, si promuove la formazione e la consapevolezza riguardo ai rischi informatici, sia tra gli utenti che tra i manager e il personale tecnico.

Si descrivono anche le tipologie di attacco più comuni, come il phishing, e le relative strategie di difesa adottate dalle aziende, che includono backup offline e resistenza ai tentativi di estorsione.

Nel contesto delle infrastrutture operative (OT), gli attacchi possono causare danni più gravi e prolungati rispetto a quelli nel mondo IT. Ad esempio, il tempo necessario per riavviare un impianto industriale è molto più lungo rispetto alla ripristino di un server informatico. Inoltre, è importante sottolineare il rischio per la sicurezza delle persone e dell’ambiente, con potenziali conseguenze di attacchi informatici su macchine di controllo e monitoraggio in settori sensibili come ad esempio quello petrolchimico.

Gli strumenti per proteggere l’azienda

Quali sono quindi le strategie per proteggere le reti informatiche? Esistono degli standard di riferimento, come quelli del National Institute of Standards and Technology (NIST), la ISO 27001 e la norma iec 62443, utilizzato per separare e integrare i mondi dell’OT e dell’IT. Anticipiamo anche l’implementazione della Normativa NIS 2, che imporrà l’adesione a certi standard per le aziende considerate critiche o di approvvigionamento critico e per i loro clienti.

È essenziale adottare una strategia di segmentazione di rete per separare chiaramente i sistemi informatici (IT) dai sistemi operativi (OT). Questa misura è considerata il primo requisito di sicurezza in molte normative, come la NIS, la ISO e la IEC 62443. La segmentazione aiuta a limitare la diffusione di malware e a ridurre l’impatto di un eventuale attacco.

Un’altra preoccupazione riguarda la gestione degli account e delle password. Spesso, gli account sono mal gestiti e le password sono deboli e condivise tra diversi utenti. Questo crea una vulnerabilità significativa che può essere sfruttata dai criminali informatici. È importante implementare accessi robusti e personalizzati e utilizzare password sicure per proteggere l’accesso ai sistemi.

Inoltre, è fondamentale adottare pratiche di manutenzione regolamentate e monitorate. Molte volte, i dispositivi di manutenzione possono essere utilizzati come backdoor per accedere alla rete. Ogni manutentore dovrebbe avere un account personale gestito sotto la supervisione del cliente e limitato all’accesso solo ai suoi oggetti di lavoro. È importante anche registrare le sessioni di manutenzione per tracciare le attività e rilevare eventuali comportamenti sospetti.

Infine, l’awareness degli utenti e la formazione continua sono cruciali per mantenere un ambiente sicuro. Gli utenti devono essere consapevoli delle minacce informatiche e delle pratiche migliori per proteggere i sistemi. Investire nella formazione del personale è un passo importante per ridurre il rischio di attacchi informatici e proteggere l’infrastruttura industriale.

Smeup ti supporta

Se la tua azienda ha delle macchine integrate nel sistema produttivo o sta valutando un’integrazione di nuovi impianti per ottenere una maggior efficienza, smeup può affiancarti per identificare le migliori soluzioni di integrazione industriale e di Sicurezza OT.

Se disponi già di una piattaforma di integrazione, possiamo supportarti nell’identificare le vulnerabilità in termini di sicurezza e trovare le soluzioni più adatte al tuo apparato produttivo.

Richiedi qui un approfondimento con un nostro specialist.

Vuoi approfondire questo tema? Ascolta il webinar

Abbiamo approfondito questo tema con tanti esempi concreti di attacchi ad aziende reali all’interno di un webinar. Ascolta la registrazione e scarica le slide per approfondire questo argomento! Clicca qui.

Naviga per categoria:

Seleziona una categoria d’interesse dal nostro magazine