La Digital Transformation impone alle aziende 4.0 di ricorrere sempre più alla digitalizzazione per potersi relazionare con clienti, fornitori e partner.

Per questo motivo il livello di attenzione alla Sicurezza Informatica si è evoluto, cosi anche i nostri servizi che negli ultimi 10 anni hanno messo al centro di un qualsiasi progetto la sicurezza e l’affidabilità dei sistemi , e soprattutto dopo l’entrata in vigore di determinate normative Europee, che richiedono alle aziende ulteriori verifiche sulla sicurezza della loro infrastruttura, ci siamo strutturati per erogare progettazione, implementazione e mantenimento elevato della sicurezza.

Cyber Security, i vantaggi dei servizi di sicurezza gestiti (Managed Services)

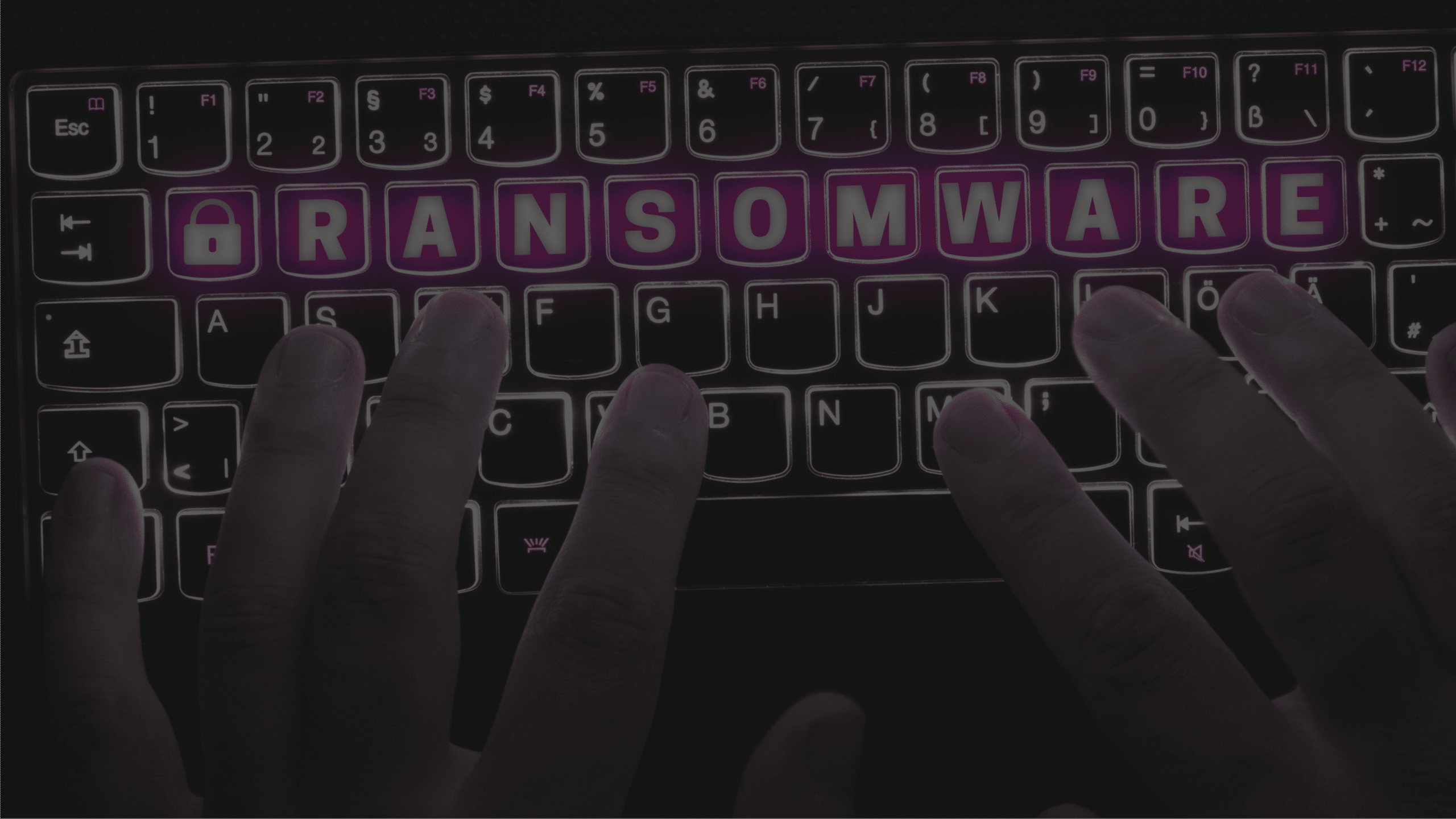

Nessuna azienda può ritenersi esclusa dal rischio di un attacco informatico, che può tradursi in un furto di dati o nel blocco di sistemi e servizi. Lo scenario in costante evoluzione e l’allerta che cresce: per questo sempre più le organizzazioni affidano la protezione a un fornitore specializzato come SMEUP ICS che garantisce monitoraggio da remoto, compliance con regolamenti e standard, utilizzo di tecnologie di ultima generazione e percorsi formativi dedicati.

Domandarsi ancora oggi perché Managed Service in ambito IT Cyber Security, sono la scelta indiscussa, è come chiedersi perché avere la possibilità di focalizzarsi esclusivamente sul business ne migliora i risultati. le soluzioni di data protection e sicurezza informatica sono imprescindibili per svolgere qualsiasi attività nel rispetto della normativa e per garantire la riservatezza di clienti e segreti industriali, ma soprattutto per garantire che il business non venga interrotto o compromesso da un attacco.

Chiedersi perché oggi i Managed Services (servizi gestiti) in ambito Cyber Security sono indispensabili in azienda è un po’ come chiedersi perché avere la possibilità di focalizzarsi esclusivamente sul business ne migliora i risultati. Dovrebbe essere ormai universalmente accettato che soluzioni di data protection e sicurezza informatica sono imprescindibili per svolgere qualsiasi attività nel rispetto della normativa e per garantire la riservatezza di clienti e segreti industriali, ma soprattutto per garantire che il business non venga interrotto o compromesso da un attacco.

Molte aziende ricorrono all’outsourcing, affidando a specialisti la gestione di una materia così complessa e in continua evoluzione. Fondamentale è anche la formazione dei collaboratori, i cui comportamenti – per quanto possa sembrare spiacevole rimarcarlo – sono la prima causa di incidenti informatici e perdite di dati.

“Appaltare” invece di collaborare con un Partner può far insorgere spesso altre vulnerabilità, perché per la prevenzione ottimale occorre che anche gli utenti vengano formati nei comportamenti e guidati nell’utilizzo delle dotazioni informatiche in loro possesso.

Si sente spesso parlare di soluzioni all in one di servizi preconfezionati o software in grado di risolvere ogni problema…

Il punto è che nessuna azienda è composta dalle stesse persone o adotta gli stessi comportamenti, non credo sia fattibile oggi avere un prodotto che risponda a pieno alle esigenze. I partner come Smeup-ics offrendo un servizio Managed Services (servizi gestiti) in ambito Cyber Security si avvalgono delle migliori tecnologie e della propria competenza ,e dopo aver valutato le criticità i comportamenti degli utenti e pregressi di vulnerabilità ti affiancano per creare e assolvere tutti i punti in modo chiaro scalabile e concreto.

Alla domanda non basta il firewall blasonato o un buon antivirus la risposta è no!

In un mondo dove tutte le tecnologie si interconnettono usando password scambiando informazioni tra dispositivi e software ( cookie password contatti ecc..) ole vulnerabilità si moltiplicano in proporzione agli utenti che ho collegati al dato comune.

Latitano i modelli organizzativi per la gestione della security

Dati aggravati dall’evidenza emersa dall’ultima ricerca dell’Osservatorio Information Security & Privacy della School of Management del Politecnico di Milano, dove si sottolinea un diffuso ritardo nei modelli organizzativi e di gestione della sicurezza informatica: nel 40% delle imprese è assente una specifica funzione e una figura direzionale dedicata all’Information Security, la cui gestione è affidata ancora al CIO e all’IT. In più di un quarto del campione, inoltre, esiste una funzione esterna ai Sistemi Informativi, ma la figura responsabile della sicurezza (Ciso o ruolo equivalente) riporta all’IT (27%). Sono poche le imprese in cui la funzione Security riporta a una funzione aziendale diversa dall’IT (17%) o direttamente al Board (16%).

La scarsa maturità organizzativa si riflette nella mancanza di soddisfazione, con oltre metà delle realtà che boccia il modello di gestione della sicurezza impiegato. L’insoddisfazione è più elevata dove la funzione Security riporta alla divisione IT (65%), mentre è minima nelle realtà in cui il Ciso riferisce direttamente al Board (il 90% è contento della struttura organizzativa utilizzata). Più strutturata la gestione del fattore umano: nel 55% del campione è attivo un piano formativo pluriennale che coinvolge l’intero personale, nel 25% la formazione è rivolta alle sole divisioni più sensibili al tema (come IT, Risk Management e Compliance), mentre il 20% non ha un progetto formativo strutturato.

Le tre basi della sicurezza informatica

Date queste premesse, il mio consiglio per garantire il corretto funzionamento di tutti gli strumenti aziendali è necessario che i network a cui sono agganciati e l’ecosistema in cui operano presentino, sotto il profilo della Cyber security, tre caratteristiche:

- Robustezza

- Resilienza

- Reattività

La consulenza Cyber Security offerta da smeup si basa su questi 3 concetti:

Robustezza

Per robustezza di un’infrastruttura o di una soluzione informatica si intende la sua capacità di comportarsi in modo ragionevole in situazioni impreviste, non contemplate quindi nell’ordinaria amministrazione. Errori ed eccezioni dovuti a input scorretti, fallimenti di componenti software o hardware interni o esterni al sistema e per l’appunto attacchi informatici non dovrebbero alterare il normale funzionamento delle applicazioni o l’esperienza dell’utente.

Questo lo possiamo insieme creare sistemando e aggiornando l’infrastruttura applicando gli aggiornamenti necessari agli apparati, e configurando gli stessi in maniera ottimale.

Per questo abbiamo studiato infrastrutture interamente progettate e conformi a questa caratteristica ,un esempio concreto i nostri sistemi NHC UN SISTEMA IPERCONVERGENTE La struttura è basata su di una tecnologia Storage Software Defined.

La replica è sincrona, quindi tutte le scritture disco (e tutti i dati quindi) sono presenti su due nodi.

In caso di failure di uno dei due server le VM vengono riavviate immediatamente sul server rimanente.

La connessione tra i server è a 10 Gbit con prestazioni altissime.

Resilienza

Quando si parla di Cyber security, la resilienza – detta anche indice di fragilità – rappresenta la capacità di un sistema di adattarsi alle condizioni d’uso e di resistere a danni (procurati o dovuti alla normale usura) in modo da garantire l’erogazione dei servizi.

Siamo Partner dei più noti marchi sul mercato in grado di produrre piani di manutenzioni e assistenza e aumentare la resilienza degli apparati tecnologici.

Reattività

La reattività, come ben esplicita il nome, costituisce la capacità di un sistema informatico di reagire a stimoli esterni o a disservizi riscontrati nell’esecuzione delle operazioni.

In questo caso una comprovata esperienza ci pone come un partner affidabile per analizzare capire e risolvere i punti di piu critici e garantire Nessun singolo point of failure nelle operazioni.

Un classico approccio in questo preciso momento storico, dove molti impiegati esteriorizzano informazioni lavorando in remoto usando dispositivi fuori rete ma con accesso tramite vdi ,vpn ecc. abbiamo messo in piedi alcuni accorgimenti come la verifica dei dati a più fattori, utilizzo di client remotizzati senza dover spostare il client dall’ufficio a casa, garantendo così un elevata sicurezza in pochi e semplici passaggi.

Se pensi di essere invulnerabile ,credo possa essere una affermazione “vera solo nel momento in cui la si pronunci”, perché ogni singolo giorno vengono riconosciute e implementate nuove scoperte di vulnerabilità in ogni singolo applicativo hardware e software.

Come appurato con questo Virus reale che ha colpito la nostra società, l’unica cosa che può aiutare un’impresa nel complesso mondo della cyber security è la prevenzione ,e studiare insieme ad un partner le abitudini e gli elementi da difendere studiando insieme come arginare al meglio le falle dovute alla coesistenza di tanti elementi interconnessi tra loro.

Una frase che uso spesso pensiamo alla protezione come ad una grande rete fatta di maglie più o meno grandi, non possiamo chiudere ogni maglia, ma conoscere quelle danneggiate, monitorare le dimensioni di ognuna, e porre sopra la rete o sotto la rete reti a maglie più strette che hanno il compito di filtrare o bloccare mantenendo l’integrità della rete.

Per ogni evenienza non esitare a contattare me e il mio team!

Gabriele Dovico Lupo

Sales Specialist – SMEUP ICS

My LinkedIn Profile

Naviga per categoria:

Seleziona una categoria d’interesse dal nostro magazine