I cinque punti cardine per mettere in sicurezza i dati

Chiunque nella propria abitazione o nelle sedi di lavoro ha una porta che permette di entrare, ma anche di uscire. Questo varco è controllato in vari modi: chiave per aprire o chiudere, apparati di sicurezza come telecamere o sensori che ne controllano il funzionamento e permettono di contingentare l’entrata e l’uscita di persone o materiali. Quasi nessuno si sognerebbe di tenere tale varco aperto, senza un alcun sistema di controllo. Questo perché si reputa importante ciò che risiede all’interno del locale e lo si vuole proteggere da furto, manomissione o utilizzo improprio.

Le informazioni sono come gli oggetti, ma con una volatilità maggiore, dovuta alla natura metafisica in quanto non possono essere toccati, ma possono essere utilizzati. C’è un’altra caratteristica della natura dei dati, che possono essere copiati, distrutti, modificati e risiedere in più posti contemporaneamente. Per questo i dati sono più difficili da proteggere, poiché non sono materiali, ma allo stesso tempo vi sono più modalità per mettere in sicurezza i dati, sfruttando la possibilità di trasformarli e trasferirli in altri supporti o località con una relativa facilità.

Per mettere in sicurezza i dati, l’operazione di salvataggio è comunemente chiamata Backup (31 marzo 2020 – World Backup Day)

Il backup è una seconda copia di tutti i dati, che risiede fisicamente in una locazione diversa dalla sorgente.

Questa pratica, anche se eseguita scrupolosamente, non garantisce da sola la protezione dei dati, in quanto è esposta essa stessa agli attacchi esterni ed interni menzionati precedentemente. Per impostare una buona strategia di “data protection” vi sono altre pratiche da mettere in atto:

- Disponibilità: al cambiare delle tecnologie, occorre che i dati salvati siano ripristinabili nel tempo

- Accessibilità: facili da raggiungere e gestire. Occorre che ci siano strade alternative per l’accesso in caso di disastro

- Autenticità: l’immutabilità del dato salvato è essenziale

- Sicurezza: impostare metodi e modalità per accedere ai dati

- Controllo degli accessi: registrare chi, quando e cosa è stato fatto sui dati salvati

Lo scopo principale nell’adottare queste pratiche è la possibilità di ripristinare i dati, quindi occorre cambiare paradigma: non è la pratica del backup ad essere fondamentale, ma lo è la possibilità di ripristinare i dati in esso contenuti, e questo passa dai 5 punti indicati in precedenza.

Disponibilità

Il backup è una pratica che, al cambiare delle tecnologie, cambia di conseguenza. Non solo i dispositivi su cui viene eseguito la copia mutano nel tempo, ma anche le tecnologie con cui vengono letti e poi copiati i dati mutano con l’evoluzione delle tecnologie.

Se alla fine degli anni 90 si parlava di backup di computer fisici, da riversare su cassetta magnetica, già 10 anni dopo si trattava nella stragrande maggioranza di backup di computer virtuali riversati su dischi fissi o removibili.

Oggi la sfida più grande è quella di poter garantire la ripristinabilità dei dati anche diverso tempo dopo aver eseguito le procedure di salvataggio, magari su sistemi completamente diversi. Il mutamento imposto dal periodo di pandemia, sta imponendo di cambiare mentalità; chi non riesce ad essere agile, a mutare le proprie consuetudini, non può cogliere le opportunità ma nemmeno le sfide che il cambiamento porta con sé.

L’avvento del Cloud è stato sicuramente accelerato, sospinto dal mutamento dei comportamenti che abbiamo dovuto subire, e rappresenta quindi una opportunità per cambiare approccio alla “Data Protection”: i backup andranno sempre più dirottati su sistemi remoti, localizzati in aree distanti dai dati sorgente. Questi sistemi porteranno benefici in quanto potranno garantire disponibilità di spazio e garanzie di recupero dei dati storicizzati.

Altro fattore da tenere in considerazione è la possibilità di recuperare dati e sistemi e procedure in ambienti eterogenei, e quindi non uguali a quelli sorgente. Lo strumento che esegue il backup non può essere considerato efficiente se non permette di ripristinare i dati in ambienti diversi da dove sono stati generati, poiché in caso di disastro la priorità massima sarà quella di ripristinare l’intera infrastruttura, compresa di software, e non solo dei dati generati.

Accessibilità

Parlando di pratiche comuni sul backup, anche se ormai datate, lo spostamento delle cassette magnetiche o tutt’al più dei dischi portatili, in località remote magari in casseforti ignifughe, é ancora abbastanza diffuso. Questa procedura permette di proteggersi da furti, catastrofi, e anche da comportamenti fraudolenti, ma tutto ciò non permette di essere sicuri di poter ripristinare i dati di backup: se il data center non è accessibile, come faccio a ripristinare i dati di backup non avendo il lettore, stesso modello che ha scritto, ed il software che ha generato il backup?

Dotarsi di sistemi integrati, software, hardware e servizi (per esempio Cloud), che possano interagire, è la risposta a questa problematica. Se il software che esegue il backup, può scrivere su servizi di storage in cloud, magari distanti dalla mia zona geografica, in modo che non siano affetti dalle problematiche locali, e lo stesso software può essere eseguito direttamente sul Cloud, allora avrò un sistema che all’occorrenza potrà ripristinare i dati di backup senza legami fisici con la struttura informatica che li genera.

L’accessibilità del dato di backup diventa un valore importante nella definizione di procedure atte a ripristinare i dati ed il corretto funzionamento dei software che li creano e li gestiscono. Aiuta anche il CISO nelle funzioni ad esso preposto, sia nella redazione delle procedure, sia nel controllo che tali procedure siano rispettate.

Autenticità

Definizione in sintesi della parola backup: copia dei dati in altro supporto.

Analizzando le parole chiave della definizione:

- Per copia si intende duplicare gli elementi dell’informazione in modo che sia uguale all’originale

- Per altro supporto intendiamo che i dati duplicati dovranno risiedere fisicamente in un luogo diverso dall’originale. Essendo i dati immateriali, possiamo definire “luogo” il supporto sul quale vengono scritti

Possiamo dedurre che una semplice operazione di copia possa essere sufficiente per avere un backup, purtroppo c’è un ma: come facciamo ad essere sicuri che questi dati siano conformi al tempo t0 della copia. In più, come possiamo ottemperare al concetto di Disponibilità e Accessibilità, se i dati di backup potessero essere modificati nel tempo?

Occorre quindi trasformare le informazioni, compresi i software che le gestiscono, in un formato immutevole nel tempo. Questa pratica ci garantisce che il dato salvato al tempo t0, ora minuto e secondo dell’operazione di backup, non possa essere più modificata.

Oltre alla immodificabilità del dato nel contenitore di backup, c’è un altro aspetto che occorre tenere in considerazione, ed è quello del luogo in cui viene tenuto. Abbiamo già parlato di Accessibilità, motivo per cui il Cloud è adesso uno dei luoghi migliori per salvare i dati, ma proprio questa scelta ci espone al rischio che “altri” possano avere accesso a quel dato.

Anche questa domanda ha una risposta tecnologica, occorre offuscare i dati per innalzare una barriera per chiunque possa o voglia leggerli. Questa barriera è la pratica di criptazione del dato, che per essere efficace, deve essere gestita direttamente dal sistema di backup, il quale avrà la capacità di leggere e scrivere le copie dei dati, rendendole inutilizzabili ai terzi.

La criptazione del dato è altresì importante quando un sistema di backup scrive e legge da supporti remoti come i provider Cloud, perché permette di offuscare anche le comunicazione da e verso internet, impedendo di leggere non solo i dati scritti, ma anche quelli che sono in transito sulla rete.

Sicurezza

Due sono gli aspetti fondamentali da tenere in considerazione quando si affronta il tema della “Data Protection”, il primo riguarda l’esigenza di storicizzare il dato e di poterlo recuperare quando se ne ha bisogno per esempio dopo perdite accidentali, malfunzionamenti di sistema o da calamità naturali, il secondo tema è quello di proteggersi dagli attacchi intenzionali interni o esterni all’organizzazione.

Essenziale quindi avere un sistema di backup, che utilizzi una modalità di scrittura dei dati ottimizzato, tale per cui i dati salvati non possano subire attacchi e nel contempo possano essere trasferiti con semplicità sfruttando i collegamenti di rete in essere. L’efficienza con cui si scrivono i dati permette di essere più sicuri dell’Autenticità del dato, trasferimenti più veloci verso destinazioni esterne, e una gestione delle criticità semplificata poiché non occorrono servizi esterni di ottimizzazione. Senza dimenticare la possibilità di criptare i dati direttamente dallo strumento di backup.

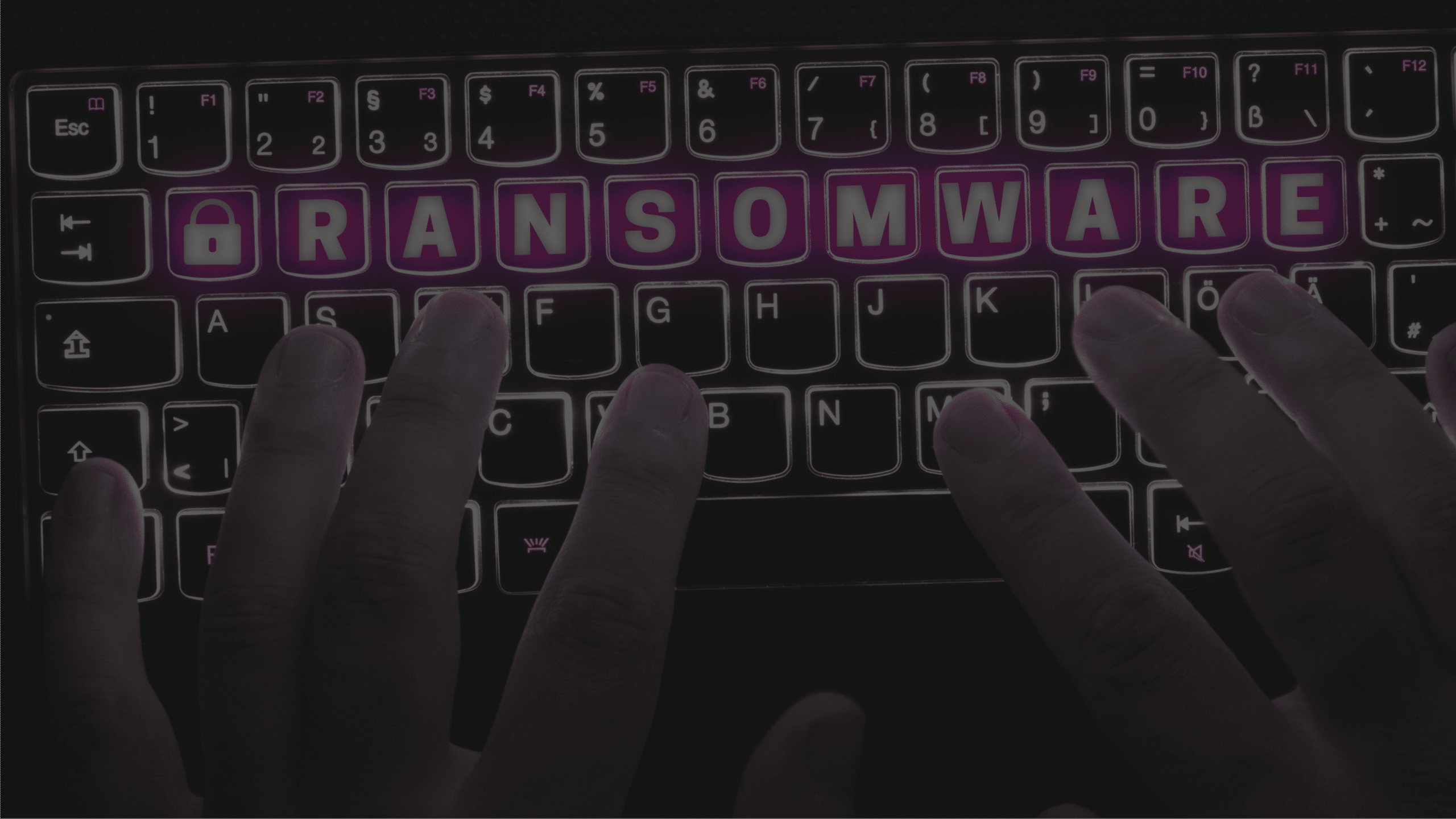

La protezione da Ransomware e Malware risulta cruciale nel combattere le minacce esterne, mentre la possibilità di impostare autorizzazioni diverse da assegnare a figure di diverso livello è essenziale per garantire che i dati storicizzati non vengano alterati.

Controllo accessi

Nulla di quanto descritto precedentemente sarebbe sensato se lo strumento di “Data Protection” non integrasse un sistema di storicizzazione degli accessi e delle attività eseguite sui dati archiviati.

Sicurezza, Autenticità e Disponibilità verrebbero inficiate se non potessimo, nel caso qualcosa andasse storto, analizzare in motivo e le conseguenze per poi correggere le procedure.

Proteggere l’ambiente di backup per garantire il ripristino dei dati, dovrebbe essere la norma nell’implementazione del sistema stesso: a tutti gli effetti dovrebbe essere un sistema autonomo, con procedure di sicurezza dedicate, il più possibile inattaccabile da attacchi esterni, ma anche interni.

Se il sistema di sicurezza dei dati dipendesse dagli stessi sistemi che protegge, che speranza si potrebbe avere quando malcapitatamente si dovesse essere soggetti ad attacchi? Sistemi diversi avrebbero molte più probabilità di sopravvivere quanto uno di questi dovesse collassare.

Mirko Mastri

Engineer and Open Specialist – SMEUP ICS

My LinkedIn Profile

Naviga per categoria:

Seleziona una categoria d’interesse dal nostro magazine