Cyber security: definizione

Cyberg Security può essere un termine difficile da definire esattamente.

Cyberg Security probabilmente è più un concetto che si potrebbe sintetizzare definendola quell’insieme di tecnologie, programmi, processi e tecniche concepiti e messi in atto per proteggere computer e reti informatiche.

Parlando di protezione bisogna prendere in considerazione 2 livelli: uno contenutistico (riguardante cioè i dati) e l’altro riguardante l’hardware (cioè le macchine).

Per arrivare ad un buon livello di protezione e quindi di sicurezza è solitamente necessario individuare le minacce, le vulnerabilità e il rischio associato agli asset informatici.

Questa analisi renderà possibile prendere le necessarie misure per proteggersi adeguatamente da possibili attacchi (interni o esterni) che potrebbero provocare danni diretti o indiretti ad una organizzazione aziendale.

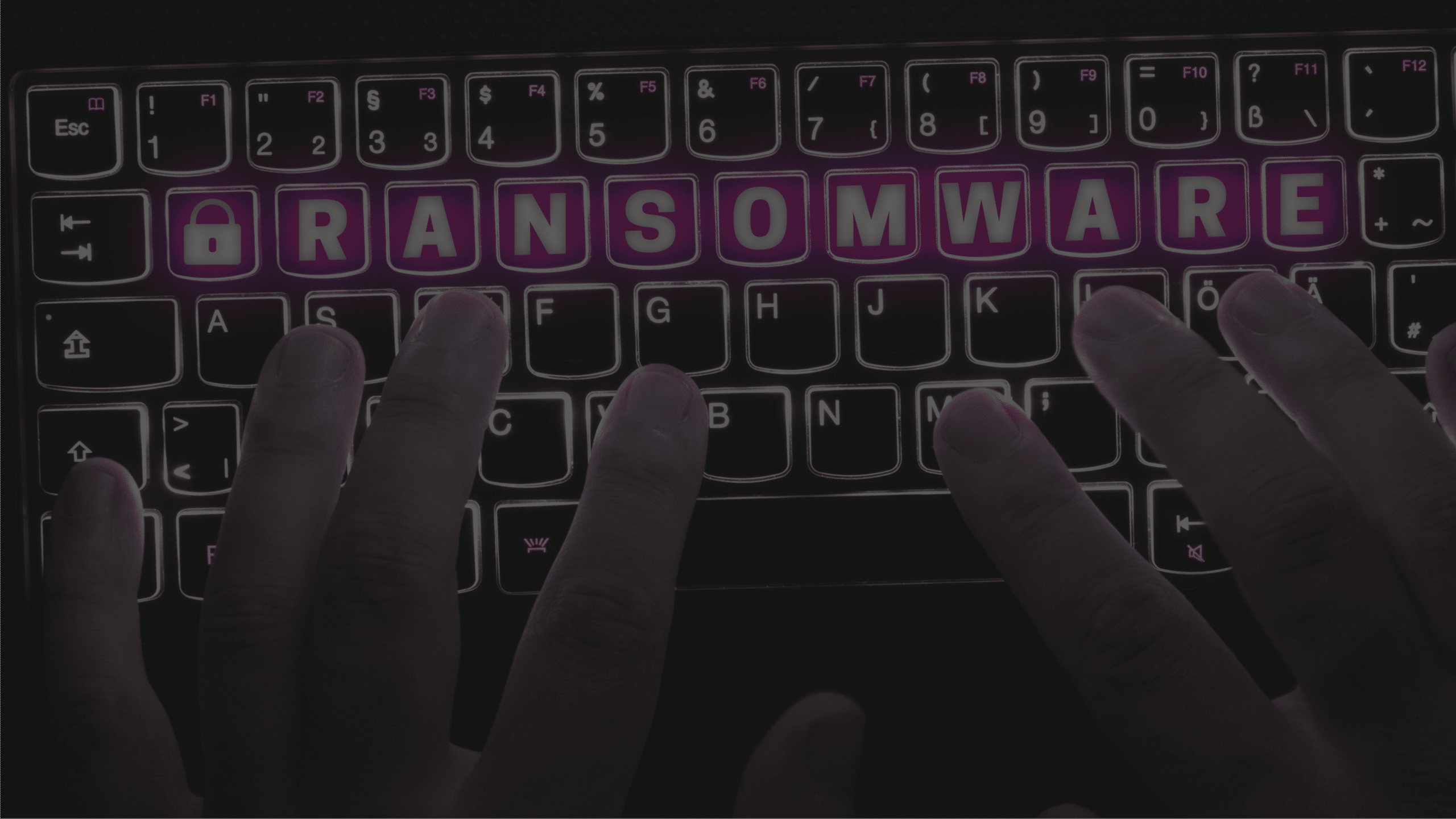

La sicurezza informatica tuttavia non sarà mai totale: al lavoro di aggiornamento e perfezionamento delle tecniche anti-hacking, corrisponde in parallelo il progresso delle tecniche di hacking, anzi, possiamo dire che sono proprio i progressi fatti dagli hacker e dai creatori di virus a determinare la crescita qualitativa dei sistemi di protezione.

Non esiste un sistema di difesa insomma, che una volta montato renda il nostro computer o le nostre reti sicure per sempre.

Per questo motivo la sicurezza informatica aziendale dovrebbe essere tra le priorità di ogni management per garantire il giusto livello di protezione alle reti aziendali, ai client e di conseguenza ai dati che vengono trattati.

Le cyber-minacce infatti si fanno sempre più aggressive e sofisticate e possono creare danni enormi quindi è importante non farsi trovare impreparati.

Alcune buone norme da seguire per mantenere sempre alto il livello di attenzione possono essere:

Sapere quali sono i dati da proteggere: quali dati ha a disposizione la mia organizzazione? Chi li gestisce? E soprattutto dove si trovano? Solo avendo la risposta a queste domande si può organizzare una buona strategia di data protection.

Formare i dipendenti: il pericolo maggiore spesso sono le persone, perché nessun sistema sarà inviolabile se un dipendente apre una mail di phishing dal suo smartphone connesso alla rete aziendale o aprono una chiavetta Usb non verificata sul portatile dell’ufficio.

Limitare l’accesso ai dati sensibili: poiché l’errore umano è dietro l’angolo, è necessario limitare l’accesso ai dipendenti ai dati sensibili e creare un registro di chi ha accesso a determinate informazioni.

Analizzare i rischi: è consigliabile effettuare regolari valutazioni del rischio per individuare eventuali potenziali pericoli (anche nuovi)per i dati dell’organizzazione. Questa prassi dovrebbe permettere di individuare tutti i tipi di minaccia identificabili (sia digitali che fisici): dalla violazione dei dati online, alle interruzioni di corrente. In questo modo è possibile identificare eventuali punti deboli nel sistema di sicurezza aziendale e rimediare.

Proteggiti bene e spesso: Installare un software di protezione affidabile (antivirus e antimalware) ed eseguire scansioni regolari è il modo più facile per proteggersi e ridurre la minaccia di una perdita di dati.

Eseguire regolarmente il backup dei dati: la perdita o il furto dei dati (se non si tratta di dati sensibili), diventa un pericolo quasi innocuo se si ha l’abitudine di effettuare un backup regolare. Avere un buon sistema di back up permetterà di tornare operativi e di recuperare i dati in breve tempo nel caso in cui a causa di un attacco o per qualche altro motivo i dati vengano persi.

La proposta di SMEUP ICS

A noi di SMEUP ICS non piace parlare di soluzioni pacchettizzate ed universalmente valide perché ogni realtà è diversa e quindi spesso ha esigenze diverse.

Il modus operandi di SMEUP ICS sposa da sempre il concetto di analisi rendendolo il punto di partenza per ogni soluzione.

Anche in tema di Cyber Security quindi l’analisi dei dati da proteggere, l’identificazione di chi li gestisce e l’individuazione di dove si trovano permetterà di redigere il progetto che meglio soddisfa le esigenze di ogni realtà aziendale. Inoltre la costante attenzione verso le ultime tecnologie e la continua formazione permetteranno di individuare i prodotti che possono garantire protezione anche dai più nuovi tipi di minacce.

SMEUP ICS inoltre mette a disposizione tutta una serie di servizi che, anche dopo l’implementazione del progetto, garantiscono un costante monitoraggio della piattaforma garantendone anche un aggiornamento continuo.

Queste attività assicureranno di poter contare sempre su un alto livello di sicurezza e protezione e garantiranno anche il valore dell’investimento fatto.

Elena Cattaneo

Sales Specialist – SMEUP ICS

My LinkedIn Profile

Naviga per categoria:

Seleziona una categoria d’interesse dal nostro magazine